2021-12微软漏洞通告

发布时间:2021-12-22 16:17:01

—发布时间—

2021-12-22 16:17:01

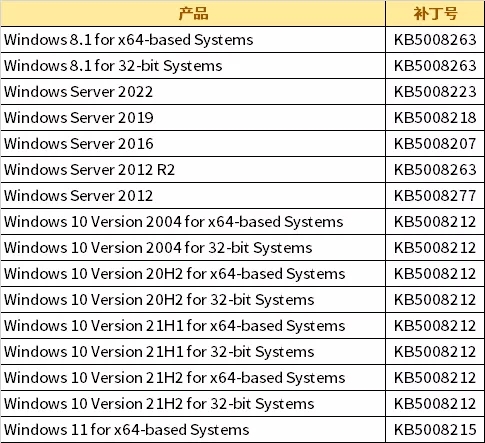

微软官方发布了2021年12月的安全更新。本月更新公布了88个漏洞,包含26个远程代码执行漏洞,21个特权提升漏洞,10个信息泄露漏洞、7个身份假冒漏洞以及3个拒绝服务漏洞,其中7个漏洞级别为“Critical”(高危),60个为“Important”(严重)。建议用户及时使用火绒安全软件(个人/企业)【漏洞修复】功能更新补丁。 涉及组件 Windows Media Microsoft Windows Codecs Library Microsoft Defender for IoT Internet Storage Name Service Microsoft Local Security Authority Server (lsasrv) Windows Encrypting File System (EFS) Windows DirectX Microsoft Message Queuing Windows Remote Access Connection Manager Windows Common Log File System Driver Azure Bot Framework SDK Windows Storage Spaces Controller Windows SymCrypt Windows NTFS Windows Event Tracing Remote Desktop Client Role: Windows Fax Service Windows Storage Windows Update Stack Windows Kernel Windows Digital TV Tuner Role: Windows Hyper-V Windows TCP/IP Office Developer Platform Microsoft Office ASP.NET Core & Visual Studio Visual Studio Code Microsoft Devices Windows Print Spooler Components Windows Mobile Device Management Windows Installer Microsoft PowerShell 以下漏洞需特别注意 Windows AppX 安装程序身份假冒漏洞 CVE-2021-43890 严重级别:严重 CVSS:7.1 被利用级别:检测到利用 该漏洞为Windows AppX安装程序中的身份假冒漏洞,允许攻击者创建恶意软件,然后将其伪装成合法的应用程序。 目前该漏洞EXP已公开,且检测到野外利用。 Windows 加密文件系统 (EFS) 远程执行代码漏洞 CVE-2021-43217 严重级别:高危 CVSS:8.1 被利用级别:有可能被利用 由于EFS 服务未运行也可以通过接口触发该服务的启动。未经身份验证的攻击者可以在 EFS 服务未运行的情况下来利用漏洞。该漏洞利用无需交互,可以覆盖Windows Server 2008 到Windows Server 2022和Windows 7 到Windows 11 的所有系统,后续可能被大范围利用。 Microsoft Office APP 远程执行代码漏洞 CVE-2021-43905 严重级别:高危 CVSS:9.6 被利用级别:很有可能被利用 攻击者需创建恶意 Microsoft Office 文档,并通过社交工程手段诱使用户打开该文档来利用此漏洞。由于此漏洞存在于 Microsoft Office 应用中,因此修复补丁将作为自动更新的一部分通过 Microsoft Store 分发。 iSNS 服务器远程执行代码漏洞 CVE-2021-43215 严重级别:高危 CVSS:9.8 被利用级别:很有可能被利用 攻击者向受影响的服务器发送经特殊设计的请求,则可以利用该漏洞在Internet存储名称服务(iSNS)服务器上远程执行代码。 其他高危漏洞 微软 4K 无线显示适配器远程执行代码漏洞 CVE-2021-43899 严重级别:高危 CVSS:9.8 被利用级别:有可能被利用 Visual Studio Code WSL Extension远程执行代码漏洞 CVE-2021-43907 严重级别:高危 CVSS:9.8 被利用级别:有可能被利用 修复建议 1、通过火绒个人版/企业版【漏洞修复】功能修复漏洞 2、下载微软官方提供的补丁 https://msrc.microsoft.com/update-guide 完整微软通告: https://msrc.microsoft.com/update-guide/releaseNote/2021-Dec2021-12微软漏洞通告

作者: 浏览量: