2022-05微软漏洞通告

发布时间:2022-05-24 10:52:21

—发布时间—

2022-05-24 10:52:21

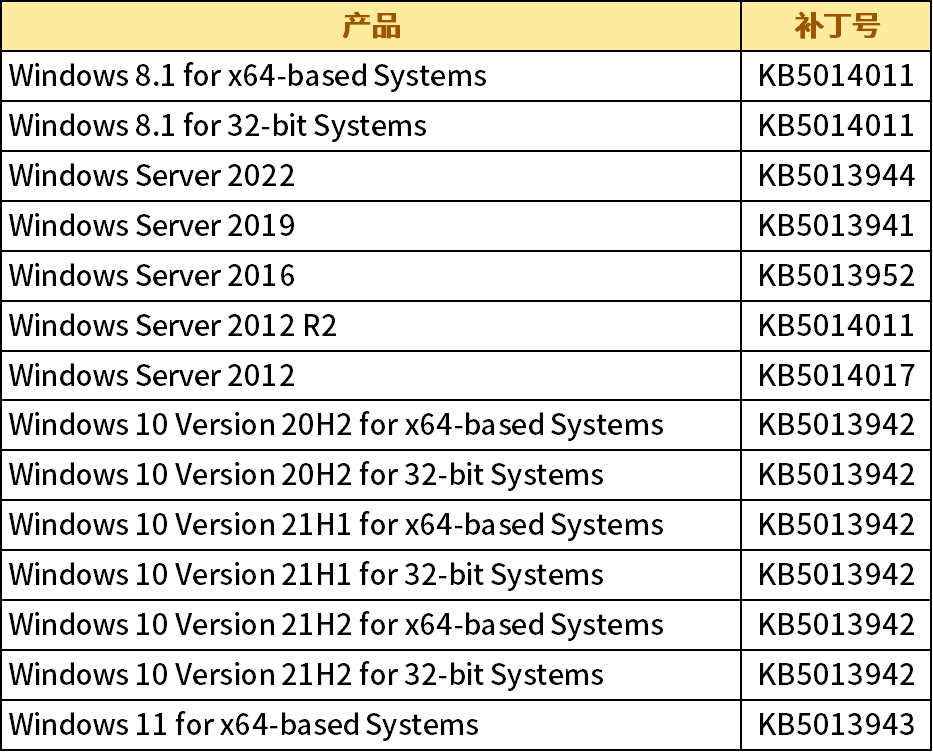

微软官方发布了2022年05月的安全更新。本月更新公布了75个漏洞,包含26个远程执行代码漏洞、21个特权提升漏洞、17个信息泄露漏洞、6个拒绝服务漏洞、4个功能绕过以及1个身份假冒漏洞,其中8个漏洞级别为“Critical”(高危),66个为“Important”(严重)。建议用户及时使用火绒安全软件(个人/企业)【漏洞修复】功能更新补丁。 .NET and Visual Studio Microsoft Exchange Server Microsoft Graphics Component Microsoft Local Security Authority Server (lsasrv) Microsoft Office Microsoft Office Excel Microsoft Office SharePoint Microsoft Windows ALPC Remote Desktop Client Role: Windows Fax Service Role: Windows Hyper-V Self-hosted Integration Runtime Tablet Windows User Interface Visual Studio Visual Studio Code Windows Active Directory Windows Address Book Windows Authentication Methods Windows BitLocker Windows Cluster Shared Volume (CSV) Windows Failover Cluster Automation Server Windows Kerberos Windows Kernel Windows LDAP - Lightweight Directory Access Protocol Windows Media Windows Network File System Windows NTFS Windows Point-to-Point Tunneling Protocol Windows Print Spooler Components Windows Push Notifications Windows Remote Access Connection Manager Windows Remote Desktop Windows Remote Procedure Call Runtime Windows Server Service Windows Storage Spaces Controller Windows WLAN Auto Config Service Windows LSA 欺骗漏洞 CVE-2022-26925 严重级别:严重 CVSS:8.1 被利用级别:检测到利用 未经身份验证的攻击者可以调用 LSARPC 接口上的方法,并强制域控制器使用 NTLM 对另一台服务器进行身份验证,从而完全接管 Windows 域。该漏洞已经检测到在野利用,还可与另一安全问题(KB5005413)联合被利用,因此漏洞修复后,仍需要采取进一步措施来保护系统。 详情见文末补充链接。 注意:安装此漏洞更新将可能导致备份软件工作异常。 Windows 网络文件系统远程执行代码漏洞 CVE-2022-26937 严重级别:高危 CVSS:9.8 被利用级别:很有可能被利用 攻击者可以通过网络利用此漏洞,其通过对网络文件系统 (NFS) 服务进行未经身份验证的特制调用以触发远程代码执行 (RCE)。 Remote Desktop Client远程执行代码漏洞 CVE-2022-22017 严重级别:高危 CVSS:8.8 被利用级别:很有可能被利用 攻击者必须说服用户连接到的恶意 RDP 服务器。连接后,攻击者可以通过恶意服务器在目标用户系统上执行任意代码。 Active Directory 特权提升漏洞 CVE-2022-26923 严重级别:高危 CVSS:8.8 被利用级别:很有可能被利用 当 Active Directory 证书服务在域上运行时,经过身份验证的攻击者可以操纵他们拥有或管理的计算机帐户的属性,并从 Active Directory 证书服务获取允许提升权限的证书。 Windows LDAP 远程执行代码漏洞 CVE-2022-22012/CVE-2022-29130 严重级别:严重 CVSS:9.8 被利用级别:很有可能被利用 未经身份验证的攻击者可以向易受攻击的服务器发送特制请求。成功利用该漏洞可能会导致攻击者使用 SYSTEM 帐户执行任意代码。 1、通过火绒个人版/企业版【漏洞修复】功能修复漏洞。 2、下载微软官方提供的补丁 https://msrc.microsoft.com/update-guide 补充: KB5005413: https://support.microsoft.com/en-us/topic/kb5005413-mitigating-ntlm-relay-attacks-on-active-directory-certificate-services-ad-cs-3612b773-4043-4aa9-b23d-b87910cd3429 完整微软通告: https://msrc.microsoft.com/update-guide/releaseNote/2022-May2022-05微软漏洞通告

涉及组件

以下漏洞需特别注意

修复建议

作者: 浏览量: